Czy Lazarus Group jest największym zagrożeniem dla kryptowalut w tej hossie? – kluczowe informacje

- Eksperci ostrzegają, że Grupa Lazarus stanowi największe zagrożenie dla branży kryptowalut w 2024 roku.

- Lazarus przeprowadził liczne ataki, powodując straty sięgające ponad 400 milionów dolarów na różnych platformach kryptowalutowych.

- Grupa Lazarus stosuje wyrafinowane metody ataku, w tym kampanie phishingowe oparte na sztucznej inteligencji i exploity inteligentnych kontraktów.

- W obliczu rosnącego ryzyka, branża kryptowalut musi skupić się na zapobieganiu atakom i skutecznym reagowaniu na potencjalne zagrożenia.

Eksperci ds. bezpieczeństwa Web3 ostrzegają, że północnokoreańska Grupa Lazarus stanowi obecnie największe i najbardziej wyrafinowane zagrożenie dla branży kryptowalut w 2024 roku. Ich działania mają ogromny wpływ na bezpieczeństwo aktywów cyfrowych, co wywołuje obawy w czasach hossy kryptowalutowej.

Historia kradzieży i infiltracji

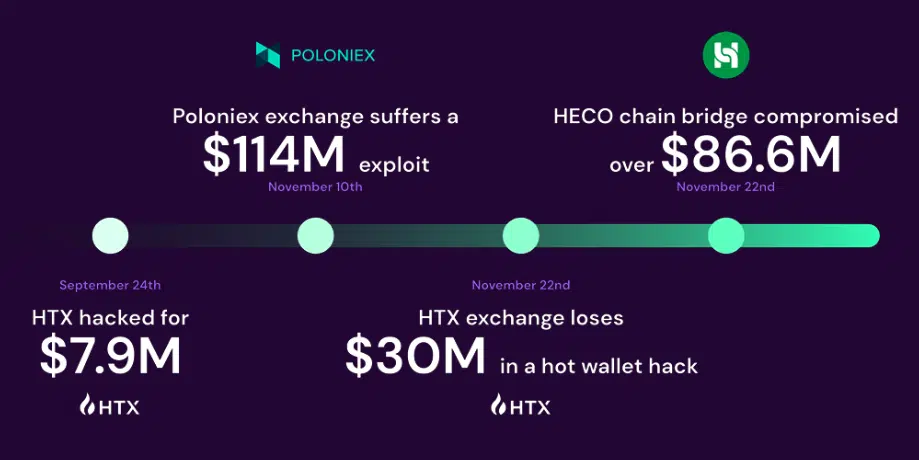

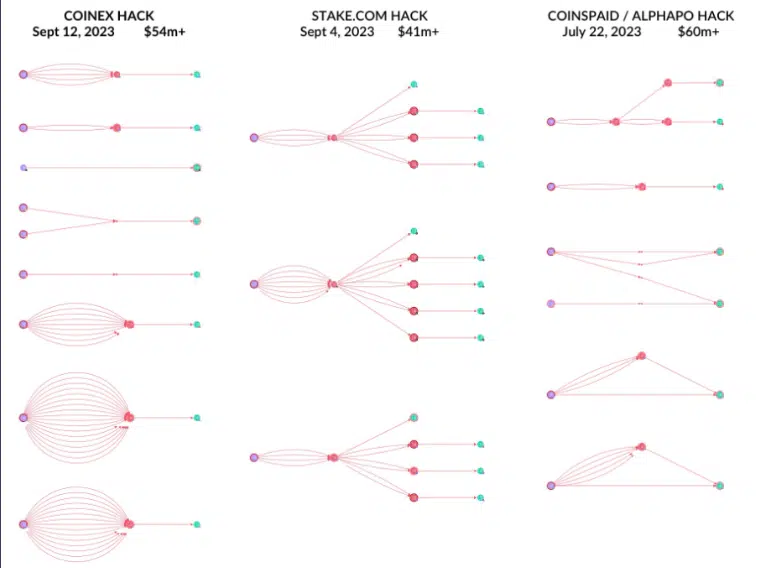

Niedawno Grupa Lazarus przelała 12 milionów dolarów za pośrednictwem miksera Tornado Cash, co ma związek z atakiem na HTX i Heco Bridge w listopadzie ubiegłego roku, który doprowadził do utraty ponad 90 milionów dolarów. Nie jest to jednak pierwszy incydent z ich udziałem. W 2023 roku hakerzy, wspierani przez Koreę Północną, doprowadzili do strat o wartości ponad 400 milionów dolarów na różnych platformach kryptowalutowych. Ich działania obejmują ataki na CoinEX, Poloniex, Stake.com i Atomic Wallet. W 2022 roku grupa była odpowiedzialna za największy defi hack w historii, kradnąc około 620 milionów dolarów. Te działania miały miejsce w czasach kryzysu w branży kryptowalutowej, co tylko podkreśla skalę problemu w obliczu obecnej hossy.

Metody działania i strategie

Według Dyrektora Generalnego Cyvers, Deddy’ego Lavida, Grupa Lazarus znacznie zmieniła swoje strategie w 2023 roku, wykorzystując bardziej wyrafinowane metody ataku. Oprócz tradycyjnych metod, takich jak phishing, wykorzystują teraz kampanie phishingowe oparte na sztucznej inteligencji oraz złożone exploity inteligentnych kontraktów. Ataki na Poloniex i HTX koncentrowały się na kradzieży kluczy prywatnych i przeprowadzeniu serii małych ataków w krótkim czasie. Grupa wykorzystuje również wstępnie zaprogramowane boty do przeprowadzania zautomatyzowanych ataków. Ich metody operacyjne charakteryzują się wojskową precyzją, co świadczy o wysokim poziomie profesjonalizmu wśród cyberprzestępców. Po infiltracji następuje rozproszenie skradzionych aktywów w wielu łańcuchach bloków, co komplikuje śledztwo i utrudnia odzyskanie skradzionych środków.